Malware využívá známá cloudová úložiště pCloud, Yandex Disk nebo Dropbox a krade citlivé dokumenty.

Výzkumní analytici společnosti ESET objevili dosud neznámý malware typu backdoor pro platformu macOS, který špehuje uživatele napadených zařízení. ESET pojmenoval malware jako CloudMensis, protože ke komunikaci s útočníky využívá služby cloudových úložišť a adresáře označuje názvy měsíců. Malware jako svůj řídící a kontrolní (C&C) kanál využívá tři různá cloudová úložiště: pCloud, Yandex Disk a Dropbox. CloudMensis může vydávat 39 příkazů, včetně exfiltrace dokumentů, stisků kláves a snímků obrazovky na napadených zařízeních. Metadata z použitých služeb cloudových úložišť ukázala, že první Mac útočníci kompromitovali 4. února 2022. Zatím velmi omezené rozšíření CloudMensis naznačuje, že jde o cílenou operaci.

Analytici společnosti ESET objevili dosud neznámý malware typu backdoor pro macOS, který špehuje uživatele napadených počítačů Mac a ke komunikaci s útočníky využívá výhradně služby veřejných cloudových úložišť. Specialisté ze společnosti ESET malware pojmenovali CloudMensis a jeho funkce jasně ukazují, že záměrem útočníků je shromáždit informace z napadených počítačů obětí. Malware dokáže exfiltrovat dokumenty, zaznamenávat stisky kláves, prohlížet e-mailové zprávy a přílohy, včetně souborů z veřejných externích úložišť, nebo zaznamenávat snímky obrazovky zařízení.

CloudMensis představuje hrozbu pro uživatele počítačů Mac, ale jeho velmi omezené rozšíření naznačuje, že je používán jako součást cílené operace. Podle analýzy společnosti ESET využívají útočníci CloudMensis na konkrétní cíle, které jsou pro ně zajímavé. Využití zranitelností k obejití bezpečnostních systémů operačního systému macOS ukazuje, že se útočníci aktivně snaží maximalizovat úspěch svých špionážních operací. Během výzkumu zároveň analytici nezjistili žádné neznámé zranitelnosti (zero days), které by útočníci využívali. ESET tedy doporučuje používat zařízení s aktualizovaným systémem macOS, aby se uživatelé vyhnuli alespoň obcházení bezpečnostních systémů.

pCloud, Yandex Disk a Dropbox: CloudMensis využívá k exfiltraci citlivých dokumentů známá cloudová úložiště

„Stále nevíme, jak se CloudMensis prvotně šíří a kdo jsou jeho cíle. Obecná kvalita kódu a absence obfuskace neboli zastíracích prvků v kódu ukazuje, že útočníci možná nejsou příliš obeznámeni s vývojem na počítačích Mac a nejsou příliš pokročilí. Přesto vynaložili mnoho prostředků na to, aby se CloudMensis stal výkonným špionážním nástrojem a hrozbou pro potenciální cíle,“ vysvětluje Marc-Etienne Léveillé, výzkumný specialista společnosti ESET, který CloudMensis analyzoval.

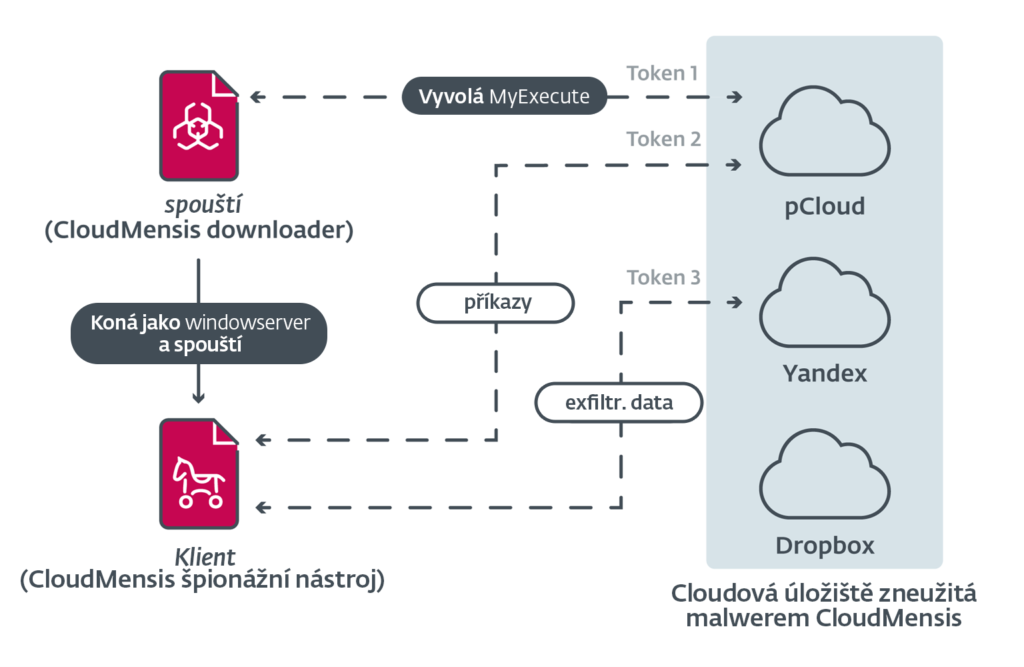

Jakmile CloudMensis získá administrátorská oprávnění ke spuštění malwaru, spouští v první fázi kód, který prostřednictvím cloudového úložiště rozšíří svou funkcionalitu.

Druhá fáze je mnohem rozsáhlejší část útoku, ve které malware již obsahuje řadu funkcí, díky kterým dokáže shromažďovat informace z napadených počítačů Mac. Záměrem útočníků je zde jednoznačně exfiltrace dokumentů, pořizování snímků obrazovky, prohlížení e-mailových příloh a dalších citlivých dokumentů. V současné době dokáže malware vykonávat 39 příkazů určených ke špehování obětí.

CloudMensis používá cloudová úložiště jak pro příjem příkazů od útočníků, tak pro odesílání exfiltrovaných dokumentů. Využívá tři různé služby: pCloud, Yandex Disk a Dropbox. Konfigurace obsažená v analyzovaném vzorku obsahuje autentizační tokeny pro pCloud a Yandex Disk.

Metadata ze zneužitých služeb cloudových úložišť odhalují zajímavé podrobnosti o operaci, například, že příkazy začaly být botům předávány již od 4. února 2022.

Společnost Apple nedávno přiznala výskyt spywaru, který se zaměřuje na uživatele jejích produktů, a v systémech iOS, iPadOS a macOS představila režim Lockdown Mode, který deaktivuje funkce často zneužívané ke spuštění kódu a nasazení malwaru.

Zdroj: TZ ESET